Пост для самых ленивых, маленьких и жадных!

Расскажу как отправлять (почти) весь трафик через тор без сложных настроек и c использованием только общедоступных средств, никаких заморочек. Только анонимность.

Ведь даже у хорошо настроенного VPN есть свои изъяны. Например, если ты не используешь цепочку из нескольких серверов, а всего один комп, с него или с его аплинка могут снять логи. А логи могут быть использованы в суде. Да и как показывает практика, даже несколько серверов не спасут, если тебя действительно хотят найти.

Провайдер твоего интернета знает ip-адрес твоего VPN-сервера, провайдер VPN-сервера также знает твой ip-адрес. На нашем сервера остаются наши определенные идентификаторы, остаётся история подключений и взаимодействий с ним. Мы конечно можем добавить в цепочку больше VPN-серверов, но так или иначе, при большом желании ее можно размотать и выйти на нас. Еще надо учитывать, что мы используем белый ip-адрес, который является статическим и то есть мы используем компьютер внутри дата-центра какой-то компании (обычно это AWS, Digital Ocean, Google). Возникают нюансы с регистрацией, оплатой на этих сервисах. А это уже не является этичным для безопасности и снижает анонимизацию твоей персоны.

Дефолтный VPN не способен сделать нас анонимным, он просто выводит трафик за пределы страны.

Простейшее решение с Tor будет удобным, когда хочется обойти ограничения правительственных регуляторов различных стран (например, дебильные запреты, реестр которых только в одной РФ переваливает за десять тысяч записей, впрочем и другие страны не отстают)

И что же делать, спросишь ты? Выход есть. Стоит всего лишь добавить в свою цепочку Tor или I2P. Такой вариант в разы увеличивает твою анонимность и практически сводит к нулю шансы на то, что тебя могут отследить. Однако есть и обратная сторона медали. В минусах — низкая скорость обусловленная спецификой луковой/I2P маршрутизации и то, что многие ресурсы отказываются работать с даркнетовских айпишников. Что выбирать — решать тебе.

Несмотря на то, распространение других операционных систем, «винда», увы, всё еще занимает лидирующие позиции. Так что в этой статье поговорим о ней (в дальнейшем рассмотрим другие системы).

Итак, обсудим большинство вариантов анонимизации трафика через Tor

Windows

Внимание! Для Widows существует два способа установки Tor.

В первом случае Tor поставляется с браузером. В таком случае для использования этой сети тебе потребуется каждый раз открывать браузер, но при этом используемый порт будет 9150.

Во втором случае, если ты предпочтешь запускать Tor как сервис, по умолчанию порт будет 9050. Хотя это и можно изменить с помощью настроек в torrc.

Просто помни об этом изучая приведенные мной примеры.

Самый простой вариант:

Самый простой вариант — это установка Tor и использование встроенных средств Windows. Особой анонимности от этого способа не жди, но упомянуть его как вариант «для бедных, тупых и ленивых» конечно можно.

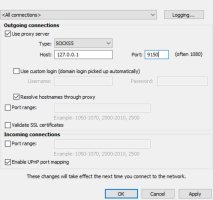

Теперь находим поле Socks и прописываем туда 127.0.0.1 и порт тем самым указывая, что подключаться надо к самому себе на 9150 порт, на котором в windows запускается tor. Открываем tor browser и пробуем подключиться. Видим, что траффик идёт через tor.

Но ещё раз предупреждаю, что не стоит расслабляться, ведь такой способ не даёт должной анонимности.

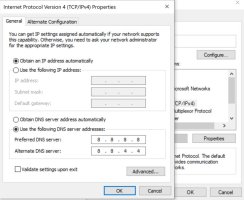

Открываем список сетевых адаптеров, открываем настройки адаптера через который ты подключен к сети, находим свойства TCP/IP v4 и выбираем «указать сервера DNS вручную». Можно указать сервера Google , как на иллюстрации или любые другие — на своё усмотрение.

, как на иллюстрации или любые другие — на своё усмотрение.

Proxifier

Proxifier ещё с начала 200х годов горячо обсуждался даже на CarderPlanet. Прога отлично заворачивает трафик через соксы, легка в настройке и стабильна, как танк. Давно облюблена «крабами» и не только. Пробную версию скачать можно здесь . Но найти ломанную на просторах интернета тоже не проблема.

Напимнаю, что в случае с Proxifier, как и в прошлом примере тоже лучше физически задать самом, а не ждать у моря погоды. Некоторые провайдеры блокируют на уровне DNS и ведут соответствующие логи (видел такое в ДНР, ЛНР).

Мессенджеры

Практически любые мессенджеры отлично работают через Tor (в некоторых случаях очень удобно создать небольшой .bat файл, котоый автоматически запускает Tor, а потом уже мессенджер).

А сам мессенджер можно настроить по умолчанию работать через 127.0.0.1:9150 (как ты уже понял — это адрес сервиса Tor на твоём компе, через который он и отправляет весь трафик)

Таким образом ты научишь своей мессенджер подключаться только через тор, что может существенно облегчить твою жизнь и анонимизировать траффик.

Вот как это выглядит в случае c Miranda NG и XMPP(Jabber):

Все соединения Miranda пойдут через Tor

Скачивание файлов с забокированных сайтов

Некоторые сайты с медиа контентом позволяют его просматривать, но не позволяют скачивать файлы себе на жёсткий диск. Пример такого сайта YouTube.

YouTube (пока) у нас не заблокирован, но, думаю, среди вас есть те, кому приходится заходить на любимый заблокированный сайт через Tor браузер, но с которого не получается скачать видео из-за того, что программа-качальщик не использует Tor и, естественно, не может получить к нему доступ.

Я покажу на примере JDownloader (бесплатная, с открытым исходным кодом, поддерживает огромное количество сайтов и файлообменников, кроссплатформенная). Эта инструкция подойдёт для любых подобных программ, если они поддерживают SOCKS 5 или SOCKS 4.

Сайт jdownloader

Jdownloader в действии и настройками на Tor

Tor, как сервис в Windows.

Понравилось? Хочешь, хочешь работать через Tor постоянно, но при этом не хочешь держать Tor Browser открытым? Тогда ЭТО решение для тебя.

Теперь тор установился в твоей системе как сервис.

Это же можно сделать и любым другим текстовым редактором.

Помни, что опции можно указывать после флага -options, иначе они будут проигнорированы.

C:\Tor\tor.exe --service remove

Обрати внимание, что сначала нужно остановить службу, а затем её удалять.

ВНИМАНИЕ! В случае, если ты устанавливал тор вместе с браузером, то он использует порт 9150. Базовая версия Tor использует порт 9050. Хотя это и можно перенастроить с помощью файла torrc, пожалуйста не забывайте, что работа со всеми приведенными выше примерами подходит и для сервиса Tor, просто надо будет заменить 9150 на 9050.

Мобильные устройства

Не сомневайся. Для владельцев мобильных телефонов решение не сложнее. И сегодня я тебе напомню, что всё новое — это хорошо забытое старое.

На самом деле ребята из Tor Project разработали мобильные приложения едва ли ни почти одновременно с десктопными версиями. Там всё уже очень давно удобно и просто. Приложения можно скачать с Google Play и AppStore для Android и iOS соответственно.

Android

Чтобы завернуть трафик на своём устройстве через Тоr на Android, сперва потребется установить приложение Orbot. Обращаю твоё внимание: не Tor Browser, а именно Orbot, так как именно он идёт в комплекте с оригинальным прокси.

Интерфейс приложения чрезвычайно прост: посередине расположен значок луковицы с надписью запустить/остановить, выпадающим меню выбора страны выходного узла, режимом VPN для приложений и возможностью использовать мосты. Есть дополнительные настройки, в которые без видимых на то причин и лезть необходимости нет.

Tor постоянно запущен на моём устройстве для некоторых сервисов. Для тех, кто живёт в странах с распространёнными блокировками: Россия, Беларусь, Украина, Казахстан, Азербайджан итд, это просто незаменимая функция и, что немаловажно, абсолютно бесплатная.

iPhone (iOS)

В огрызках всё намного сложнее с перенаправлением всего трафика через Тоr. Яблочный гигант упорно противется секьюрным ноу-хау, упорно предлагая свои собственные псевдо-безопасные решения, которые, взламываются за считаные минуты спецслужбами, зато значительно усложняют жизнь рядовым пользователям.

Однако, для сёрфинга в интернете никаких особых ухищрений не требуется – ставим через AppStore Onion Browser и наслаждаемся

Если же задача пробросить трафик какого-либо приложения через сеть Тоr, например, пустить все мессенджеры через анонимную сеть, то тут уже нужно будет делать JailBreak. Как это делать? - про это написано очень много и можно в деталях прочитать и обсудить. Например, на таком замечательном ресурсе, как 4pda.ru

Если читатель решится сделать JailBreak, то после успешного завершения, ему нужно будет установить два пакета через Cydia из встроенного репозитория: Tor и ShadowSocks. Пакет Tor устанавливает и настраивает на автозапуск одноимённую службу, которую можно будет включать прямо из настроек телефона. Пакет Tor не имеет каких-либо встроенных настроек.

Второй пакет требует первоначальной настройки. Он достаточно гибкий и может выполнять роль прокси как для отдельных приложений, так и для всего трафика устройства.

Чтобы трафик пошёл через анонимную сеть Тоr, нужно в приложении ShadowSocks установить следующие параметры:

Зная это, можно пустить трафик любого приложения через Тоr, каким бы смартфоном ты не пользовался.

Как видите, все не так и сложно. Лично я, хотя и пользуюсь поднятыми мной же сервисами VPN, не доверяю другим операторам, какими бы именитыми они не были. Достаточно вспомнить «Операцию Фервол», USSS США, и Альберта Гонзалеза, который будучи админом одного из формов предлагал как раз таки сервис VPN, который, в свою очередь «плотно» прослушивали федералы. В сговоре с Гонзалезом, конечно.

Помни, скупой платит дважды, а тупой — трижды, лох платит всю жизнь. Так что для простых повседневных задач Tor вполне подойдёт.

На это все. Удачи и берегите себя.

Расскажу как отправлять (почти) весь трафик через тор без сложных настроек и c использованием только общедоступных средств, никаких заморочек. Только анонимность.

Ведь даже у хорошо настроенного VPN есть свои изъяны. Например, если ты не используешь цепочку из нескольких серверов, а всего один комп, с него или с его аплинка могут снять логи. А логи могут быть использованы в суде. Да и как показывает практика, даже несколько серверов не спасут, если тебя действительно хотят найти.

Провайдер твоего интернета знает ip-адрес твоего VPN-сервера, провайдер VPN-сервера также знает твой ip-адрес. На нашем сервера остаются наши определенные идентификаторы, остаётся история подключений и взаимодействий с ним. Мы конечно можем добавить в цепочку больше VPN-серверов, но так или иначе, при большом желании ее можно размотать и выйти на нас. Еще надо учитывать, что мы используем белый ip-адрес, который является статическим и то есть мы используем компьютер внутри дата-центра какой-то компании (обычно это AWS, Digital Ocean, Google). Возникают нюансы с регистрацией, оплатой на этих сервисах. А это уже не является этичным для безопасности и снижает анонимизацию твоей персоны.

Дефолтный VPN не способен сделать нас анонимным, он просто выводит трафик за пределы страны.

Простейшее решение с Tor будет удобным, когда хочется обойти ограничения правительственных регуляторов различных стран (например, дебильные запреты, реестр которых только в одной РФ переваливает за десять тысяч записей, впрочем и другие страны не отстают)

И что же делать, спросишь ты? Выход есть. Стоит всего лишь добавить в свою цепочку Tor или I2P. Такой вариант в разы увеличивает твою анонимность и практически сводит к нулю шансы на то, что тебя могут отследить. Однако есть и обратная сторона медали. В минусах — низкая скорость обусловленная спецификой луковой/I2P маршрутизации и то, что многие ресурсы отказываются работать с даркнетовских айпишников. Что выбирать — решать тебе.

Несмотря на то, распространение других операционных систем, «винда», увы, всё еще занимает лидирующие позиции. Так что в этой статье поговорим о ней (в дальнейшем рассмотрим другие системы).

Итак, обсудим большинство вариантов анонимизации трафика через Tor

Windows

Внимание! Для Widows существует два способа установки Tor.

В первом случае Tor поставляется с браузером. В таком случае для использования этой сети тебе потребуется каждый раз открывать браузер, но при этом используемый порт будет 9150.

Во втором случае, если ты предпочтешь запускать Tor как сервис, по умолчанию порт будет 9050. Хотя это и можно изменить с помощью настроек в torrc.

Просто помни об этом изучая приведенные мной примеры.

Самый простой вариант:

Самый простой вариант — это установка Tor и использование встроенных средств Windows. Особой анонимности от этого способа не жди, но упомянуть его как вариант «для бедных, тупых и ленивых» конечно можно.

- Для проксирования соединений средствами Windows качаем Tor, устанавливаем и запускаем его.

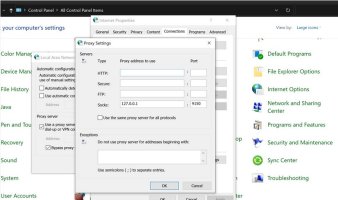

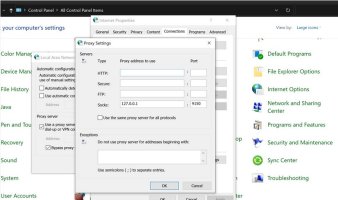

- После установки заходим в Панель Управления -> Настройки интернет -> вкладка Соединения -> настройки сети -> дополнительно. Появится вот такое окно:

Теперь находим поле Socks и прописываем туда 127.0.0.1 и порт тем самым указывая, что подключаться надо к самому себе на 9150 порт, на котором в windows запускается tor. Открываем tor browser и пробуем подключиться. Видим, что траффик идёт через tor.

Но ещё раз предупреждаю, что не стоит расслабляться, ведь такой способ не даёт должной анонимности.

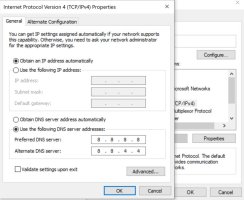

- Анонимность можно немного повысить, если принудительно поменять сервера DNS в настройках адаптера:

Открываем список сетевых адаптеров, открываем настройки адаптера через который ты подключен к сети, находим свойства TCP/IP v4 и выбираем «указать сервера DNS вручную». Можно указать сервера Google

Proxifier

Proxifier ещё с начала 200х годов горячо обсуждался даже на CarderPlanet. Прога отлично заворачивает трафик через соксы, легка в настройке и стабильна, как танк. Давно облюблена «крабами» и не только. Пробную версию скачать можно здесь . Но найти ломанную на просторах интернета тоже не проблема.

- Для наших целей подойдёт PE версия. Качаем её, извлекаем файлы. Ищем ключики.

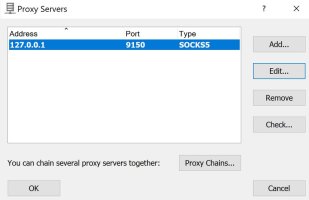

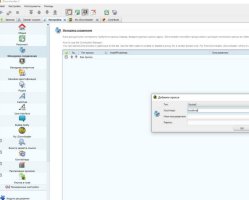

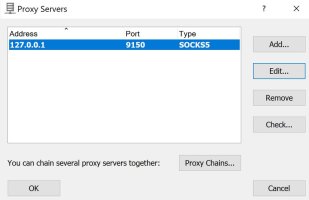

- Открываем Profile -> Proxy Servers. Появится окно:

- Нажимаем «Add», делаем вот так, в строке адрес пишем 127.0.0.1, порт: 9150.

- Жмём ОК, сохраняем настройки.

- И вся инфа полетела через Tor.

Напимнаю, что в случае с Proxifier, как и в прошлом примере тоже лучше физически задать самом, а не ждать у моря погоды. Некоторые провайдеры блокируют на уровне DNS и ведут соответствующие логи (видел такое в ДНР, ЛНР).

Мессенджеры

Практически любые мессенджеры отлично работают через Tor (в некоторых случаях очень удобно создать небольшой .bat файл, котоый автоматически запускает Tor, а потом уже мессенджер).

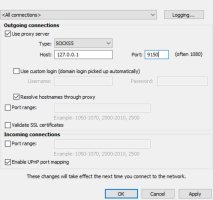

А сам мессенджер можно настроить по умолчанию работать через 127.0.0.1:9150 (как ты уже понял — это адрес сервиса Tor на твоём компе, через который он и отправляет весь трафик)

Таким образом ты научишь своей мессенджер подключаться только через тор, что может существенно облегчить твою жизнь и анонимизировать траффик.

Вот как это выглядит в случае c Miranda NG и XMPP(Jabber):

Все соединения Miranda пойдут через Tor

Скачивание файлов с забокированных сайтов

Некоторые сайты с медиа контентом позволяют его просматривать, но не позволяют скачивать файлы себе на жёсткий диск. Пример такого сайта YouTube.

YouTube (пока) у нас не заблокирован, но, думаю, среди вас есть те, кому приходится заходить на любимый заблокированный сайт через Tor браузер, но с которого не получается скачать видео из-за того, что программа-качальщик не использует Tor и, естественно, не может получить к нему доступ.

Я покажу на примере JDownloader (бесплатная, с открытым исходным кодом, поддерживает огромное количество сайтов и файлообменников, кроссплатформенная). Эта инструкция подойдёт для любых подобных программ, если они поддерживают SOCKS 5 или SOCKS 4.

Сайт jdownloader

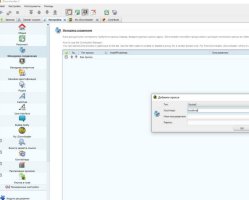

- В JDownloader перейдите в Настройки, далее вкладка Менеджер соединений и нажмите на кнопку Добавить.

- Замените тип на Socks5, в поле Хост/порт введите 127.0.0.1 и 9150:

Jdownloader в действии и настройками на Tor

Tor, как сервис в Windows.

Понравилось? Хочешь, хочешь работать через Tor постоянно, но при этом не хочешь держать Tor Browser открытым? Тогда ЭТО решение для тебя.

- Заходим, качаем «expert bundle for windows». Там содержится только клиент сети тор и ничего больше.

- Из скачанного архива распаковываем Tor в удобную для вас директорию. Например на C:\Tor.

- Запускаем строку от имени Администратора. Пишем:

Теперь тор установился в твоей системе как сервис.

- Нам понадобиться конфигурационный файл, поэтому создайте его в каталоге C:\Tor\, этот файл должен иметь имя torrc:

Это же можно сделать и любым другим текстовым редактором.

- Проверять, запускается ли служба с файлом настроек (не содержит ли он ошибок) можно такой командой:

- Теперь установим службу Tor по аналогии с предидущим примером, но которая будет считывать настройки из файла C:\Tor\torrc:

Помни, что опции можно указывать после флага -options, иначе они будут проигнорированы.

- Для запуска и остановки службы используйте команды, для запуска:

- Или для остановки:

- Для удаления службы:

C:\Tor\tor.exe --service remove

Обрати внимание, что сначала нужно остановить службу, а затем её удалять.

- Проверяем, работает ли:

ВНИМАНИЕ! В случае, если ты устанавливал тор вместе с браузером, то он использует порт 9150. Базовая версия Tor использует порт 9050. Хотя это и можно перенастроить с помощью файла torrc, пожалуйста не забывайте, что работа со всеми приведенными выше примерами подходит и для сервиса Tor, просто надо будет заменить 9150 на 9050.

Мобильные устройства

Не сомневайся. Для владельцев мобильных телефонов решение не сложнее. И сегодня я тебе напомню, что всё новое — это хорошо забытое старое.

На самом деле ребята из Tor Project разработали мобильные приложения едва ли ни почти одновременно с десктопными версиями. Там всё уже очень давно удобно и просто. Приложения можно скачать с Google Play и AppStore для Android и iOS соответственно.

Android

Чтобы завернуть трафик на своём устройстве через Тоr на Android, сперва потребется установить приложение Orbot. Обращаю твоё внимание: не Tor Browser, а именно Orbot, так как именно он идёт в комплекте с оригинальным прокси.

Интерфейс приложения чрезвычайно прост: посередине расположен значок луковицы с надписью запустить/остановить, выпадающим меню выбора страны выходного узла, режимом VPN для приложений и возможностью использовать мосты. Есть дополнительные настройки, в которые без видимых на то причин и лезть необходимости нет.

- Нажатие на “луковицу” запускает или останавливает работу Orbot.

- Когда цвет “луковицы” поменялся с серого на зелёный, а под ней надпись “Tor has successfully opened a circuit…”, значит запуск прошёл успешно, приложение подключилось к сети Тоr и готово предоставлять функцию проксирования другим приложениям.

- Функция VPN mode по умолчанию начинает проксировать трафик всех приложений через Tor. Есть возможность и выбрать те приложения, которые принудительно будут работать через Tor, а каким разрешено «ходить напрямую». Всё остальные приложения будут работать как обычно – через сотового оператора или подключенный Wi-Fi.

Tor постоянно запущен на моём устройстве для некоторых сервисов. Для тех, кто живёт в странах с распространёнными блокировками: Россия, Беларусь, Украина, Казахстан, Азербайджан итд, это просто незаменимая функция и, что немаловажно, абсолютно бесплатная.

iPhone (iOS)

В огрызках всё намного сложнее с перенаправлением всего трафика через Тоr. Яблочный гигант упорно противется секьюрным ноу-хау, упорно предлагая свои собственные псевдо-безопасные решения, которые, взламываются за считаные минуты спецслужбами, зато значительно усложняют жизнь рядовым пользователям.

Однако, для сёрфинга в интернете никаких особых ухищрений не требуется – ставим через AppStore Onion Browser и наслаждаемся

Если же задача пробросить трафик какого-либо приложения через сеть Тоr, например, пустить все мессенджеры через анонимную сеть, то тут уже нужно будет делать JailBreak. Как это делать? - про это написано очень много и можно в деталях прочитать и обсудить. Например, на таком замечательном ресурсе, как 4pda.ru

Если читатель решится сделать JailBreak, то после успешного завершения, ему нужно будет установить два пакета через Cydia из встроенного репозитория: Tor и ShadowSocks. Пакет Tor устанавливает и настраивает на автозапуск одноимённую службу, которую можно будет включать прямо из настроек телефона. Пакет Tor не имеет каких-либо встроенных настроек.

Второй пакет требует первоначальной настройки. Он достаточно гибкий и может выполнять роль прокси как для отдельных приложений, так и для всего трафика устройства.

Чтобы трафик пошёл через анонимную сеть Тоr, нужно в приложении ShadowSocks установить следующие параметры:

- включить опцию “Enable proxy”

- включить опцию “Auto proxy”

- в поле PAC File ввести строку “/etc/tor/proxy.pac”

Зная это, можно пустить трафик любого приложения через Тоr, каким бы смартфоном ты не пользовался.

Как видите, все не так и сложно. Лично я, хотя и пользуюсь поднятыми мной же сервисами VPN, не доверяю другим операторам, какими бы именитыми они не были. Достаточно вспомнить «Операцию Фервол», USSS США, и Альберта Гонзалеза, который будучи админом одного из формов предлагал как раз таки сервис VPN, который, в свою очередь «плотно» прослушивали федералы. В сговоре с Гонзалезом, конечно.

Помни, скупой платит дважды, а тупой — трижды, лох платит всю жизнь. Так что для простых повседневных задач Tor вполне подойдёт.

На это все. Удачи и берегите себя.